Информационная безопасность является одной из наиболее важных задач, которые мы должны решать сегодня, потому что при постоянных угрозах как внутри, так и снаружи, информация всегда будет восприимчивой и уязвимой для попадания в чужие руки.

Существует несколько методов защиты информации, от размещения данных в облаке до установления строгих правил брандмауэра, но мы можем выбрать практичные, надежные методы с различными вариантами безопасности. Одним из них является шифрование и установка пароля для наших устройств, и в этом случае Solvetic расскажет о USB-носителях, которые более уязвимы для любых атак. Чтобы избежать этого, мы должны зашифровать его содержимое и назначить пароль, только пользователь указанного USB будет иметь к нему доступ. Мы научимся использовать LUKS вместе с Cryptsetup для этого.

Что такое ЛУКС и Cryptsetup

Cryptsetup - это утилита, целью которой является комплексная настройка шифрования диска непосредственно в модуле ядра DMCrypt. Cryptsetup включает в себя тома простого dm-crypt, тома LUKS, loop-AES и формат TrueCrypt, с которыми широкие параметры безопасности, в дополнение к этому, включена утилита veritysetup, которая используется для настройки модулей проверки ядра целостности блока DMVerity, а начиная с версии 2.0 добавлена целостность для конфигурации модуля ядра целостности блока DMIntegrity.

LUKS (Linux Unified Key Setup) - это стандарт, разработанный для шифрования жесткого диска в средах Linux. Благодаря LUKS предлагается стандартный формат диска, который облегчает совместимость между различными дистрибутивами, но также обеспечивает безопасное управление паролями для нескольких пользователей. LUKS хранит всю необходимую информацию о конфигурации в заголовке раздела, что позволяет легко и без проблем транспортировать или переносить данные.

LUKS преимущества

Некоторые из преимуществ использования LUKS:

- совместим с помощью стандартизации.

- безопасен от атак всех видов

- Это бесплатно

- поддержка нескольких ключей

- позволяет выполнить эффективное аннулирование ключевой фразы и многое другое.

LUKS может управлять несколькими паролями, которые можно эффективно отозвать и защитить от атак по словарю с помощью PBKDF2.

1. Функции и синтаксис LUKS, Cryptsetup

Некоторые допустимые действия при использовании LUKS:

Начать LUKS раздел

Эта опция инициализирует раздел LUKS и устанавливает начальный ключ, либо через ручные параметры, либо через файл ключа.

luksFormat []С этим параметром мы можем добавить как:

[--cipher, --verify-passphrase, --key-size, --key-slot, --key-file (имеет приоритет над вторым необязательным аргументом), --keyfile-size, - случайное использование | --use-urandom, --uuid].

Открытый вариант

luksOpenЭта опция открывает раздел LUKS и настраивает отображение после успешной проверки с указанным ключом. С этим параметром мы можем добавить как:

[--key-file, --keyfile-size, --readonly]

Закрыть вариант

Он выполняет функции параметра «удалить».

luksClose

Вариант приостановки

Этот параметр приостанавливает активное устройство (все операции ввода-вывода будут неактивными) и приступает к удалению ключа шифрования ядра. Для этого требуется версия ядра 2.6.19 или новее, после этой операции необходимо будет использовать luksResume для сброса ключа шифрования и возобновления работы устройства или luksClose для удаления назначенного устройства.

luksSuspend

Опция Addkey

luksAddKey []Эта опция добавляет новый файл ключа или парольную фразу, для этого вы должны предоставить пароль или файл пароля, некоторые из его опций:

[--key-file, --keyfile-size, --new-keyfile-size, --key-slot]

Дополнительные параметры LUKS

Некоторые дополнительные параметры для использования с LUKS:

- Удалите прилагаемый ключ или файл ключа устройства LUKS

luksRemoveKey []

- Распечатать UUID выбранного устройства

luksUUID

- Дамп информации заголовка раздела LUKS.

luksDump

Дополнительные параметры Cryptsetup

Теперь Cryptsetup обрабатывает следующий синтаксис:

CryptsetupОпции, доступные с Cryptsetup:

- Переименуйте существующее отображение.

удаление

- Создайте состояние отображения.

статус

- Изменить активное назначение.

перезагружать

- Изменить размер текущего сопоставления.

Изменение размера

Теперь мы увидим, как установить Cryptsetup и использовать эту утилиту вместе с LUKS для защиты USB-устройств, и для этого мы будем использовать Ubuntu 18.

2. Установите и настройте Cryptsetup и USB-носитель в Ubuntu Linux

Шаг 1

Для установки утилиты мы получаем доступ к терминалу и там выполняем следующее:

sudo apt-get установить cryptsetup$config[ads_text5] not found

Шаг 2

Введите букву S, чтобы подтвердить загрузку и установку. После этого мы получаем доступ к утилите диска через поисковую систему Ubuntu 18:

Шаг 3

Выберите «Диски» и в появившемся окне выберите USB-носитель, подключенный к устройству:

примечание

В случае подключения USB необходимо разобрать его, чтобы успешно выполнить операцию шифрования.

$config[ads_text6] not foundШаг 4

Теперь нажмите на значок шестерни внизу и в отображаемых параметрах выберите «Форматировать раздел»:

Шаг 5

Появится следующее окно, в котором мы должны настроить следующие параметры:

- В поле «Удалить» мы можем выбрать, следует ли перезаписывать существующие данные.

- В поле «Тип» необходимо выбрать параметр «Шифрование, совместимое с системами Linux (LUKS + Ext4)», чтобы применить политики безопасности LUKS.

- Вводим и подтверждаем пароль для USB.

Шаг 6

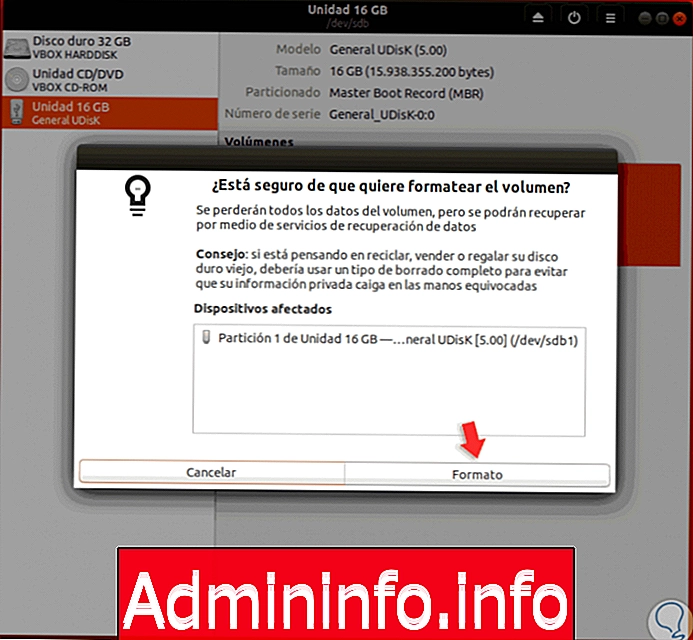

Как только это будет определено, нажмите кнопку «Формат» и появится следующее предупреждение:

Шаг 7

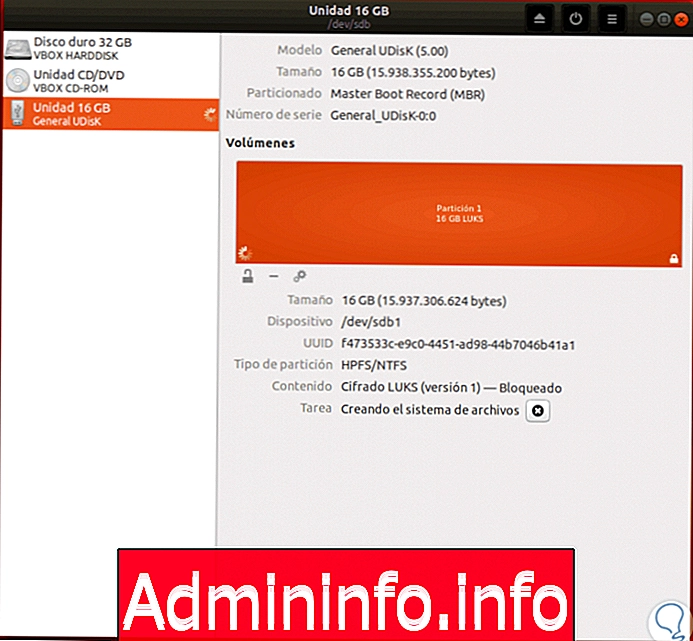

Там мы подтверждаем действие, нажимая кнопку «Формат» еще раз, и мы видим, что начинается процесс форматирования USB:

Шаг 8

После завершения этого процесса мы отсоединяем и снова подключаем USB-устройство к компьютеру, и при попытке доступа к нему отобразится следующее окно. Там мы вводим пароль, который мы назначили в процессе форматирования, и нажимаем кнопку «Разблокировать», чтобы получить доступ к медиа-контенту.

Шаг 9

Чтобы убедиться, что USB-порт защищен, мы видим значок замка в правом нижнем углу доступа к носителю:

Шаг 10

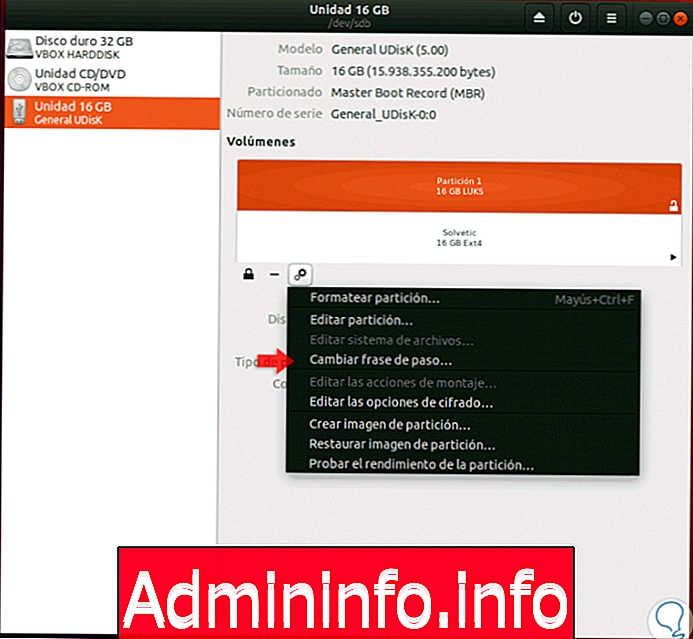

Теперь, когда мы хотим изменить пароль LUKS, мы должны вернуться к утилите Disks и там щелкнуть значок шестеренки и на этот раз выбрать опцию «Change pass фразу»:

Шаг 11

Когда вы сделаете это, во всплывающем окне мы введем текущий пароль и новый пароль для назначения. Нажмите «Изменить», чтобы завершить процесс. Таким графическим способом у нас есть возможность зашифровать и защитить паролем нужный USB-носитель.

3. Используйте LUKS и Cryptsetup через командную консоль в Ubuntu Linux

Шаг 1

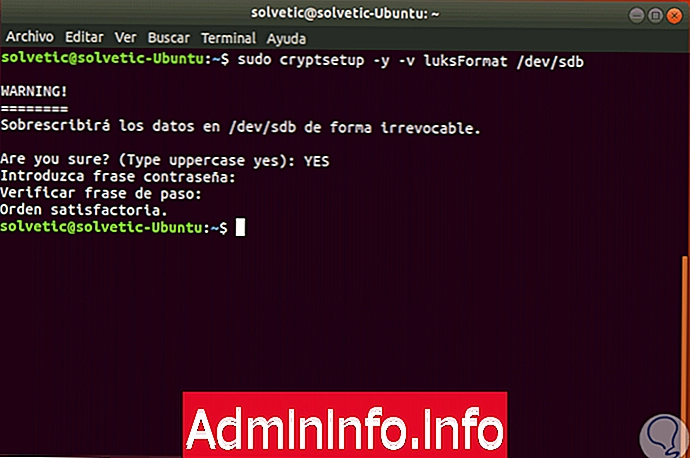

Другой вариант использования этих инструментов - через терминал, поэтому, чтобы зашифровать и добавить пароль на USB-устройство, мы должны выполнить следующее:

cryptsetup -y -v luksFormat / dev / sdb

примечание

Мы должны изменить / dev / sdb для пути USB-носителя для защиты.

Шаг 2

Нажав Enter, мы должны ввести термин YES, чтобы подтвердить действие и установить соответствующий пароль:

Шаг 3

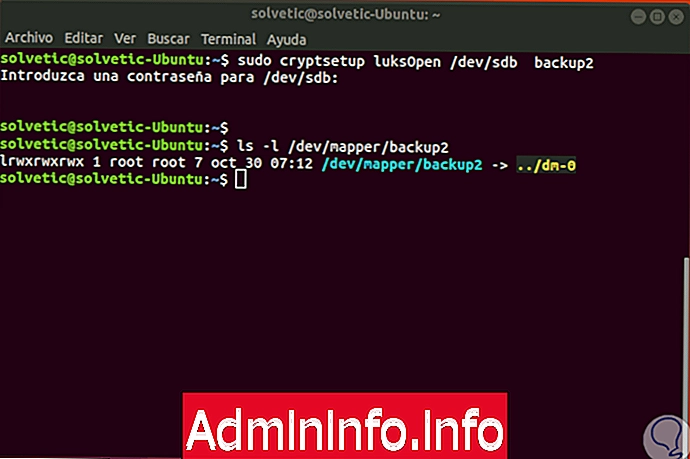

Эта команда инициализирует том и устанавливает начальный ключ или фразу-пароль. Важно отметить, что фраза-пароль не подлежит восстановлению, теперь мы выполняем следующую команду для создания назначения:

sudo cryptsetup luksOpen / dev / sdb backup2

Шаг 4

Там мы должны ввести пароль, после этого можно будет увидеть имя назначения / dev / mapper / backup2, когда проверка прошла успешно с помощью команды luksFormat, чтобы увидеть эти детали, которые мы выполняем:

ls -l / dev / mapper / backup2

Шаг 5

Если мы хотим увидеть статус шифрования, мы выполняем следующее:

sudo cryptsetup -v статус backup2$config[ads_text6] not found

Шаг 6

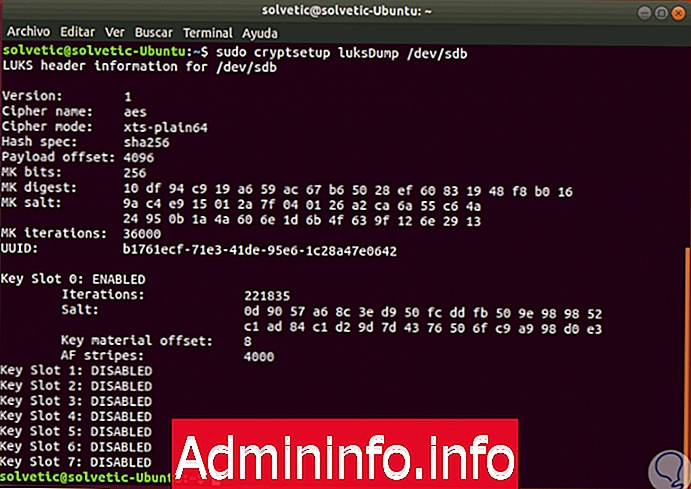

Там мы находим такие детали, как. Если мы хотим сбросить заголовки LUKS, мы должны использовать следующую команду. Там мы увидим гораздо более подробную информацию о шифровании.

sudo cryptsetup luksDump / dev / sdb

- Тип шифрования

- Размер шифрования

- Выбранное устройство

- размер

- Режим и многое другое.

Мы видим различные варианты защиты и шифрования USB-устройства в Linux и, таким образом, добавляем еще один уровень безопасности, который никогда не останется.

СТАТЬИ