Среди множества задач, которые мы должны выполнять во многих случаях, - запретить некоторым или всем пользователям доступ к различным приложениям или программам в рамках организации для повышения ее безопасности.

Не только необходимо внедрить брандмауэр через GPO для другого оборудования, которое вам требуется. Одна из основных утилит, которые мы находим во всех версиях Windows, не только на уровне сервера, связана с панелью управления, поскольку оттуда мы управляем несколькими параметрами всего оборудования и системы, и неправильное использование может повлиять на все производительность как машины, так и приложений, которые должны быть выполнены.

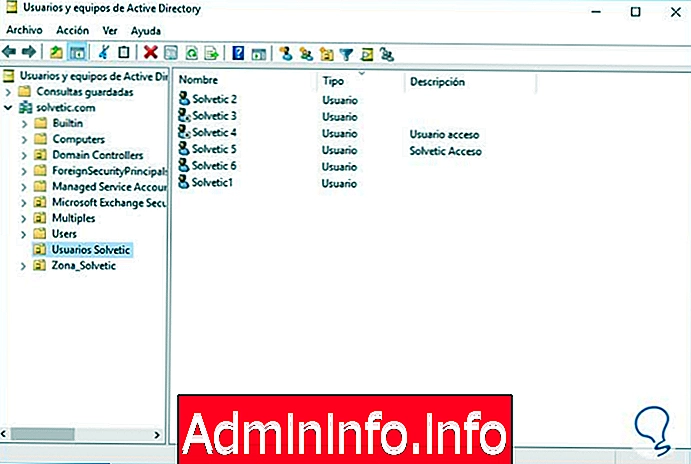

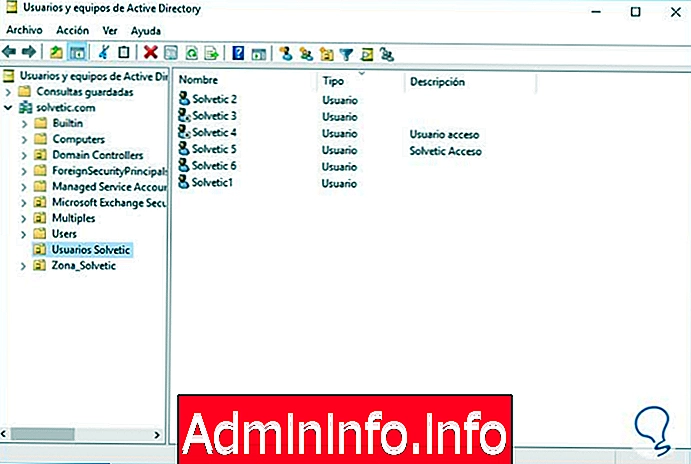

В этом случае мы увидим, как мы можем запретить доступ пользователям, создав групповую политику. Для этого исследования мы будем использовать среду Windows Server 2016 и создали организационное подразделение под названием Solvetic Users.

Чтобы упростить управление с помощью диспетчера групповой политики, мы оставляем вам видеоурок, с помощью которого можно заблокировать доступ к панели управления через объект групповой политики в Windows Server 2016.

1. Откройте диспетчер групповой политики объекта групповой политики в Windows Server 2016

Чтобы открыть диспетчер групповой политики, мы можем использовать любую из следующих опций:

- Из команды «Выполнить» со следующей комбинацией вводим термин:

+ R

gpmc.msc

- Из пути: меню Пуск / Все приложения / Администрирование / Управление групповой политикой. Откроется следующее окно:

2. Создайте групповую политику для ограничения доступа в Windows Server 2016

Шаг 1

Когда мы создаем групповую политику, у нас есть 2 варианта:

- Создайте общую групповую политику для всех пользователей, выбрав параметр «Политика домена по умолчанию».

- Создайте политику для определенной группы пользователей, выбрав специальную организационную единицу.

Шаг 2

Для этого случая мы создадим политику в организационном подразделении Solvetic Users, поэтому мы должны развернуть домен и щелкнуть правой кнопкой мыши указанное подразделение и выбрать опцию «Создать объект групповой политики в этом домене и связать его здесь».

Шаг 3

В отображаемом окне мы должны присвоить имя этой политике.

Шаг 4

Нажмите Принять, и мы увидим, что наша политика была создана правильно. Теперь мы должны щелкнуть правой кнопкой мыши по политике и выбрать опцию Изменить.

Шаг 5

В появившемся окне мы должны перейти по следующему маршруту:

- Настройки пользователя

- Директивы.

- Административные шаблоны

- Панель управления

Шаг 6

В правой панели мы должны настроить политику с именем «Запретить доступ к конфигурации и панели управления ПК». Мы дважды щелкнем по нему и увидим, что по умолчанию он не настроен. Просто установите флажок Включено, чтобы ограничение вступило в силу.

Шаг 7

Нажмите Применить, а затем Принять, чтобы сохранить изменения. Мы видим, что политика настроена правильно.

3. Проверка ограничений в Windows Server 2016

Чтобы убедиться, что все настроено правильно, мы попытаемся открыть панель управления у одного из пользователей, входящих в подразделение Solvetic Users, и мы увидим, что результат выглядит следующим образом:

Как мы видим таким образом, мы ограничили доступ к панели управления и поэтому не позволяем любому неопытному или непреднамеренному пользователю вносить несанкционированные изменения в оборудование. Наконец, мы оставляем это руководство, чтобы контролировать использование USB на компьютерах с Windows:

СТАТЬИ