Современные операционные системы имеют функции, которые позволяют записывать каждую возникающую ситуацию; как с самой операционной системой, так и с ее внутренними приложениями и компонентами. Это облегчает все задачи, которые мы, как администраторы, должны выполнять в рамках задач поддержки, аудита и предотвращения ошибок.

Благодаря журналам событий можно получить подробную информацию об отключениях, перезагрузках или входах в систему, доступе, редакции приложений, и каждая из этих задач может стать необходимой для администрирования независимо от размера системы. организация.

Splunk был разработан как программное обеспечение большой емкости, которое можно интегрировать для управления бизнес-записями в режиме реального времени, чтобы собирать, хранить, искать, диагностировать и сообщать о любых записях или данных, созданных компанией. серверные и многострочные журналы приложений также включены; структурированный, неструктурированный и сложный.

Вот почему сегодня Solvetic объяснит шаг за шагом, что такое Splunk и как его установить и настроить в CentOS 7 Linux.

Что такое Splunk?

Splunk - это платформа для оперативной разведки, которая позволяет системным или сетевым администраторам получать доступ к гораздо более полной информации о ценностях и информации, что позволяет компании быть более продуктивной, прибыльной, конкурентоспособной и безопасной во всех аспектах. Внутренний как внешний.

Splunk управляет двумя основными областями:

Оперативный интеллект

Это позволяет в режиме реального времени понять все, что происходит в ИТ-системах и технологической инфраструктуре, чтобы принимать правильные решения, связанные с ошибками и улучшениями, в поисках наилучшей выгоды для всех.

Машинные данные

Они содержат записи всех действий и поведения клиентов, пользователей, транзакций, приложений, серверов, сетей и мобильных устройств среди других; где конфигурации, данные API, очереди сообщений и многие другие аспекты включены.

Особенности Splunk

Среди функций, предлагаемых этой платформой, мы имеем:

Взять данные из любого оборудования информации

Splunk может собирать и индексировать данные реестра и команды из любого источника; таким образом можно будет объединить данные оборудования с данными в реляционных базах данных, хранилищах данных и хранилищах данных Hadoop и NoSQL.

Открытая платформа разработки

Разработчики могут создавать новые пользовательские приложения Splunk или интегрировать данные Splunk в другие приложения; что дает нам возможность максимально использовать платформу.

Архитектура бизнес класса

Splunk имеет шкалу автоматического распределения нагрузки и кластеризации нескольких сайтов, чтобы ежедневно поддерживать сотни терабайт данных, оптимизировать время отклика и обеспечить постоянную доступность для администраторов.

Приложения и дополнения Splunkbase

Приложения Splunk доступны для полного использования преимуществ платформы и, следовательно, увеличения ее преимуществ.

индексирование

Splunk индексирует данные из ИТ-инфраструктуры. Таким образом можно будет получать данные с веб-сайтов, приложений, серверов, баз данных, операционных систем и многого другого.

поиск

Поиск - лучшая альтернатива для доступа к данным в Splunk. Можно будет сохранить поиск в виде отчета и использовать его для подачи на панели инструментов. Кроме того, эти поиски предоставляют информацию о данных, такую как вычисление метрики, поиск определенных условий и многое другое.

оповещения

Оповещения Splunk уведомляют нас, когда результаты поиска и в режиме реального времени также соответствуют настроенным условиям. Можно настроить оповещения для запуска таких действий, как отправка информации о оповещении на назначенные адреса электронной почты, размещение информации о оповещении в ленте RSS и выполнение собственного сценария по мере необходимости.

отчеты

$config[ads_text5] not foundSplunk позволяет нам сохранять результаты поиска и сводки в виде отчетов, а затем добавлять отчеты на панели мониторинга в виде панелей панели.

Сводное управление

Сводная таблица относится к таблице, графику или отображению данных, созданных с помощью сводного редактора. Редактор сводок позволяет пользователям добавлять атрибуты, определенные объектами модели данных, в таблицу, график или визуализацию данных без необходимости выполнять поиск на языке обработки поиска (SPL) для их генерации.

доски

Разделенные доски содержат панели модулей, такие как поля поиска, поля или графики, для отображения результатов поиска и в режиме реального времени.

Системные требования

Для использования Splunk требуются следующие операционные системы:

- Солярис 10 и 11.

- PowerLinux, ядро Little Endian версии 2.6 и выше.

- zLinux, версия ядра 2.6.

- FreeBSD 10 и 11.

- macOS 10.12 и 10.13.

- AIX 7.1 и 7.2.

- ARM Linux

- CentOS 7.

- Windows Server 2012, Server 2012 R2 и Server 2016.

- Windows 10

1. Как установить Splunk на CentOS 7 Linux

Для этой установки у нас есть два варианта:

Вариант 1

Первый - перейти на веб-сайт Splunk, создать учетную запись и получить самую последнюю версию, доступную для распространения на странице загрузки Splunk Enterprise. RPM-пакеты доступны для Red Hat, CentOS и аналогичных версий Linux.

Официальный сайт выглядит следующим образом:

Splunk

Вариант 2

Шаг 1

Если вы не хотите использовать этот метод, мы можем использовать команду wget, чтобы загрузить его непосредственно в систему, выполнив следующую команду:

wget -O splunk-7.1.2-a0c72a66db66-linux-2.6-x86_64.rpm 'https://www.splunk.com/bin/splunk/DownloadActivityServlet?architecture=x86_64&platform=linux&version=7.1.2&product=splunk&filename=sp .2-a0c72a66db66-linux-2.6-x86_64.rpm & wget = true '$config[ads_text5] not found

Шаг 2

Как только процесс загрузки пакета будет завершен, мы установим Splunk Enterprise RPM в каталог по умолчанию; который / opt / splunk использует менеджер пакетов RPM следующим образом:

rpm -i splunk-7.1.2-a0c72a66db66-linux-2.6-x86_64.rpm

Шаг 3

Теперь мы собираемся использовать интерфейс командной строки Splunk Enterprise (CLI) для запуска службы следующим образом:

sudo /opt/splunk/bin/./splunk startПрежде всего, нам нужно будет прочитать условия лицензионного соглашения:$config[ads_text5] not found

Затем необходимо ввести букву «у», чтобы принять условия данной лицензии, нажать «Войти»

Шаг 4

Теперь мы должны назначить и подтвердить пароль администратора. Нажмите «Enter» еще раз

Шаг 5

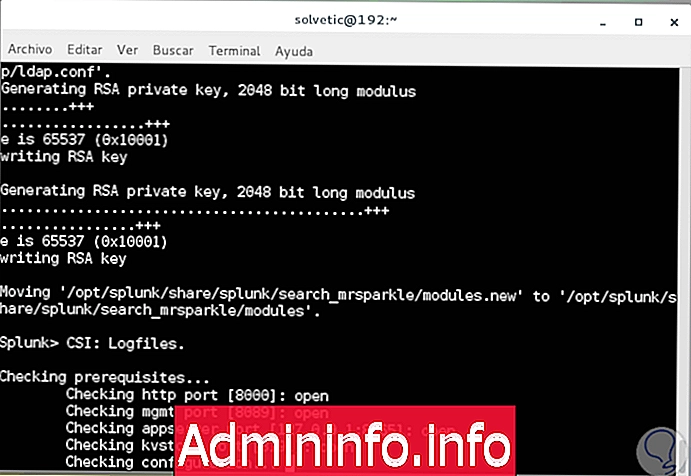

Начнется процесс настройки и настройки Splunk:

Шаг 6

Если все установленные файлы верны и все предварительные проверки пройдены, будет запущен демон сервера Splunk (splunkd), который сгенерирует 2048-битный закрытый ключ RSA. В заключительной части мы увидим, как получить доступ к веб-интерфейсу Splunk:

Шаг 7

Далее мы откроем порт 8000, который прослушивает сервер Splunk, на брандмауэре, используя firewall-cmd следующим образом:

firewall-cmd --add-port = 8000 / tcp - постоянный firewall-cmd --reload

2. Как получить доступ к Splunk в CentOS 7 Linux

Шаг 1

Как только это будет сделано, мы получим доступ к интерфейсу Splunk, используя следующий синтаксис:

http: // IP_SERVIDOR: 8000В появившемся окне мы введем пользователя с правами администратора и пароль, который мы определили в процессе настройки, который уже описан. Нажмите «Войти»

Шаг 2

Это будет исходная среда приложения:

Шаг 3

Чтобы добавить данные для мониторинга, щелкните раздел «Добавить данные» и просмотрите следующее. Там мы нажимаем на раздел «Монитор».

Шаг 4

В этом случае мы нажмем на категорию «Файлы и каталоги»

Шаг 5

В следующем окне мы должны настроить экземпляр для мониторинга файлов и каталогов для данных.

Шаг 6

Чтобы отслеживать все объекты в каталоге, мы выберем соответствующий каталог. Если мы хотим отслеживать один файл, необходимо будет выбрать его, нажав «Обзор», чтобы выбрать источник данных, будет отображено следующее:

Шаг 7

Просто нажмите на каждую строку, чтобы отобразить все ее подкаталоги, где мы выберем нужный. После выбора мы нажимаем кнопку «Выбрать».

Шаг 8

Мы увидим это; Теперь мы нажимаем на кнопку «Далее» вверху.

Шаг 9

Мы определим конфигурацию мониторинга выбранных данных. Как только это будет определено, нажмите «Далее».

Шаг 10

Затем мы увидим сводку выполненного процесса, нажмите «Отправить», чтобы загрузить конфигурацию.

Шаг 11

Появится следующее: чтобы начать процесс мониторинга, нажмите кнопку «Начать поиск».

Шаг 12

Будет отображаться следующее, там мы можем видеть каждое событие по категориям с соответствующей информацией.

Шаг 13

Чтобы увидеть все записи данных, мы должны перейти к:

- Настройки.

- Добавить данные

- Входные данные

Это будет результатом:

Шаг 14

Нажав на «Файлы и каталоги», мы увидим наиболее обобщенные данные:

Из раздела «Настройки» мы можем перейти в категорию «Мониторинг», чтобы увидеть более точные сведения о сервере:

Таким образом, Splunk представляет собой комплексное решение для мониторинга различных элементов системы в режиме реального времени и с лучшими функциями конфигурации.

СТАТЬИ