Одним из столпов, который позволяет организации функционировать правильно и всегда безупречно, является защита и целостность ее наиболее ценных данных и информации, поскольку, если она попадет в чужие руки, это может привести к ряду проблем, от юридических до личных,

Как ИТ-персонал, мы знаем об этом и каждый день, это идеал, мы ищем новые решения, чтобы всегда иметь всю информацию с тремя основными принципами:

- доступность

- целостность

- конфиденциальность

У нас может быть продвинутый брандмауэр, отличные инструменты защиты, надежные пароли, но всегда хакеры или недобросовестные люди будут искать способы доступа к системе и выполнять свои разрушительные задачи, и мы должны быть бдительными.

Сегодня мы подробно проанализируем один из самых надежных бесплатных инструментов, который позволит нам добавить еще один шаг безопасности ко всей инфраструктуре нашей организации; DenyHosts

Что такое DenyHosts

DenyHosts - это сценарий, который используется многими администраторами и ИТ-специалистами для предотвращения атак на SSH-серверы, которые мы можем определить как атаки по словарю или методом подбора по способности взломать пароль.

Как администраторы мы можем визуализировать в CentOS 7 маршрутизацию попыток доступа, которые произошли в системе, и хотя, как правило, эти обращения не были удовлетворительными, лучше предотвращать попытки такого типа, так как некоторые из них могут произойти и имеют серьезные сбои безопасности.

/ var / log / secure

Основные функции, которые мы обнаружили при использовании DenyHosts

- Запишите все неудачные попытки входа

- Включает режим синхронизации, который позволяет обмениваться данными через централизованный сервер для предотвращения атак

- Это может быть выполнено из командной строки

- Отслеживание несуществующих пользователей

- Имеет возможность отслеживать подозрительные попытки входа

- Мы можем настроить DenyHosts для получения писем о неудачных попытках входа

- Вы можете разрешить IP-адреса в именах компьютеров

- Поддерживает FreeBSD

Как мы видим, у нас есть отличный инструмент, который, несомненно, будет очень полезен для наших административных задач.

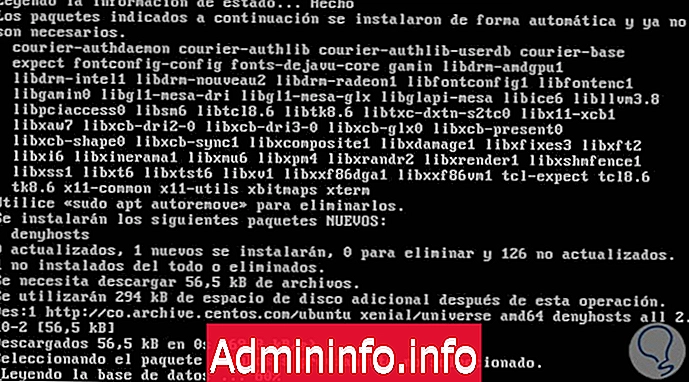

1. Установка DenyHosts в CentOS 7

Прежде всего, мы рекомендуем обновить систему с помощью команды:

обновление sudo yumЕсли мы вошли в систему как пользователь root, мы не должны ставить sudo первым. После обновления системы мы приступаем к загрузке элементов DenyHosts из официальных репозиториев с помощью следующей команды:

sudo rpm -Uvh http://mirror.metrocast.net/fedora/epel/6/i386/epel-release-6-8.noarch.rpm

Далее мы установим пакеты DenyHosts с помощью следующей команды:

sudo yum установить denyhostsОни будут установлены.

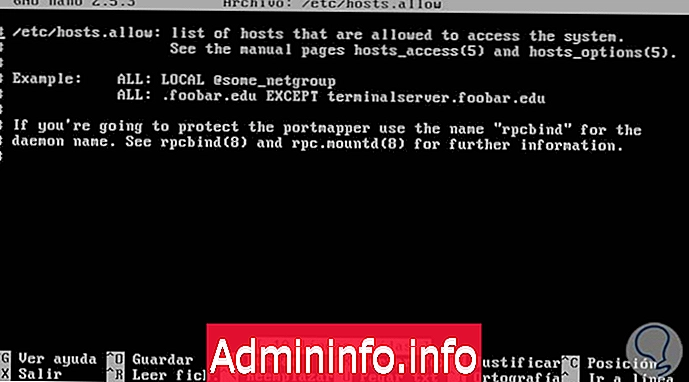

2. Настройки параметров DenyHosts

Как только инструмент будет установлен, мы получим доступ к следующему маршруту:

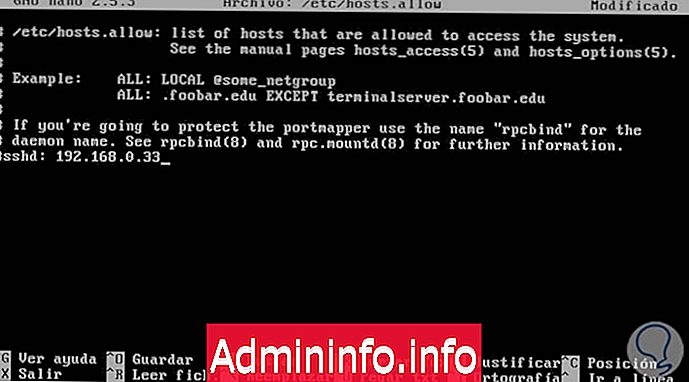

sudo nano /etc/hosts.allow

Там необходимо ввести IP-адрес нашего оборудования, в данном случае это 192.168.0.33 в конце файла с использованием параметра SSHD:

sshd 192.168.0.33

Сохранить изменения

Ctrl + O

Выход из редактора

Ctrl + X

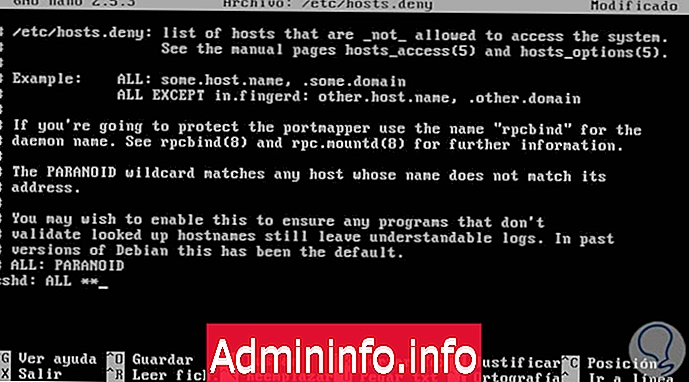

Далее мы получим доступ к следующему файлу для редактирования:

sudo nano /etc/hosts.denyТам мы должны добавить следующую строку в конец файла:

sshd: ВСЕ **$config[ads_text5] not found

Мы сохраняем изменения. Как только эти изменения будут применены, мы будем использовать следующую команду для перезапуска службы:

/etc/init.d/denyhosts restart

3. DenyHosts основной конфигурации

Наконец, мы можем получить доступ к следующему маршруту, чтобы настроить все значения DenyHosts:

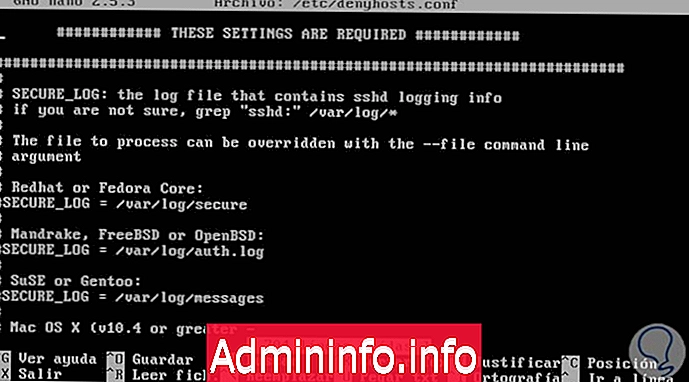

sudo nano /etc/denyhosts.confМы увидим следующее:

Там мы можем настроить такие значения, как:

PURGE_DENY

Это позволяет нам определить время, в которое заблокированные IP-адреса будут удалены.

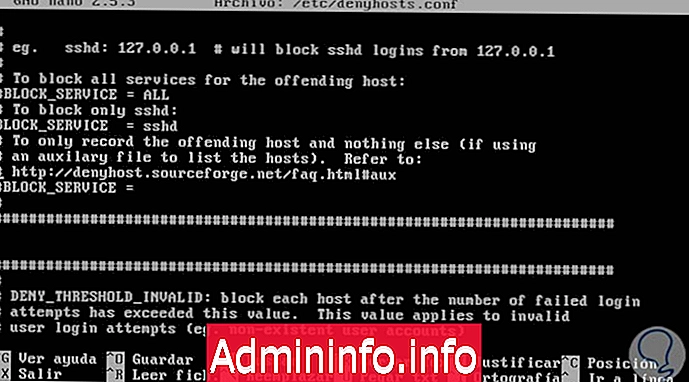

$config[ads_text6] not foundBLOCK_SERVICE

$config[ads_text5] not foundИспользуя эту опцию, мы можем определить, какие службы будут заблокированы для тех устройств, которые пытаются получить доступ без авторизации.

DENY_THRESHOLD_INVALID

Используя эту альтернативу, мы можем определить количество неудачных попыток учетной записи, которая не существует

DENY_THRESHOLD_VALID

Он выполняет ту же работу, что и DENY_THRESHOLD_INVALID =, но исключительно для пользователей root.

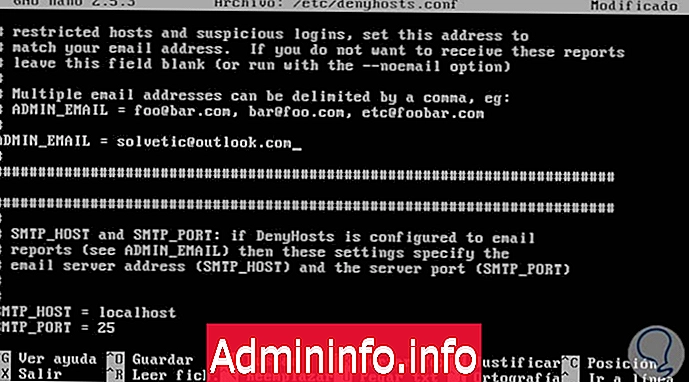

ADMIN_EMAIL

С помощью этой опции мы можем определить адрес электронной почты для получения отчетов о сбоях подключения

Таким же образом мы можем настроить параметры в соответствии с нашими потребностями. Мы можем использовать этот интересный инструмент, чтобы повысить безопасность нашего оборудования и избежать плохих времен.

Резервное копирование Linux (CentOS 7)

СТАТЬИ