1. Как проверить уязвимость Meltdown или Spectre Linux в базовом режиме2. Проверьте уязвимость Meltdown или Spectre Linux с помощью скрипта.

1. Как проверить уязвимость Meltdown или Spectre Linux в базовом режиме2. Проверьте уязвимость Meltdown или Spectre Linux с помощью скрипта.В мире, который вращается вокруг онлайн-операций, крайне важно, почти жизненно важно иметь необходимые меры безопасности для предотвращения нарушения пользовательских данных, а также уже определенной инфраструктуры, а также от их кражи, уничтожения, редактирования или любое действие, препятствующее его оптимальному функционированию ..

Несколько недель назад мы увидели новую угрозу, которая была обнаружена не более и не менее, чем в процессорах, признанных во всем мире. Это ставит нас в довольно сложную ситуацию, поскольку, если наши процессоры, которые более чем важны в любом компьютерном оборудовании, становятся платформой для распространения угрозы в системе, что еще мы должны рассмотреть в плане безопасности нашей информации?

Spectre и Meltdown были уязвимостями, которые просочились через процессор и были разработаны, чтобы позволить любому злоумышленнику, обладающему необходимыми знаниями, перехватывать информацию с процессора, к которой теоретически и на практике они не должны иметь доступа, включая пароли и пароли. что является высоким уровнем безопасности

Хуже всего то, что Spectre и Meltdown одинаково атакуют Intel и AMD, которые являются известными производителями с высокой репутацией на уровне процессоров, что делает нас потенциальными жертвами большинства пользователей. С помощью Spectre злоумышленникам разрешено обмануть процессор, чтобы он начал спекулятивный процесс выполнения. Благодаря этому злоумышленники могут считывать секретные данные внутри процессора, доступные злоумышленникам, пытаясь угадать, какую функцию команда будет выполнять в ближайшее время.

С помощью Meltdown злоумышленникам разрешен доступ к секретной информации каждого пользователя через операционную систему, такую как Microsoft Windows, Linux во многих их дистрибутивах или Apple. По этой причине в TechnoWikis мы хотим провести анализ того, как мы можем проверить, подвержена ли наша операционная система Linux этим двум уязвимостям, и, при необходимости, принять необходимые меры безопасности, которые включают загрузку и установку последних исправлений безопасности. . от разработчиков или воспользуйтесь для этого специальными инструментами ..

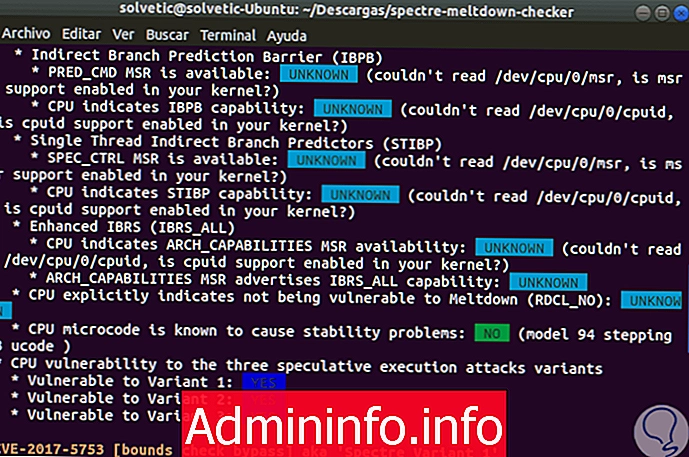

В случае Linux у нас есть возможность запустить простой тест проверки, который был предложен разработчиками ядра Linux, и этот тест дает нам возможность проверить статус дистрибутива на уровне этих уязвимостей Meltdown и Spectre. Шаг 1 Хотя это базовая линия, она доступна не для всех дистрибутивов Linux. Выполняемая строка выглядит следующим образом: Шаг 2 Как мы видим, в нашей системе нет каталога доступных уязвимостей, и хотя было указано, что решение заключается в обновлении ядра системы, это не сработало. Теперь этот процесс работает правильно в CentOS или RedHat, но для этого мы должны обновить ядро до самой последней версии, в данном случае это будет 4.15.0. Чтобы подробно узнать, как обновить ядро в CentOS 7, мы можем перейти по следующей ссылке: Обновить ядро После обновления ядра мы можем выполнить указанную ниже команду: Если мы обнаружим следующую ошибку в нашем дистрибутиве, нам не стоит беспокоиться, поскольку у нас есть возможность проверить эти уязвимости полным и гораздо более подробным образом. Для этого мы будем использовать сценарий, который был разработан для получения точных данных о типе безопасности нашей системы и четко сообщит нам, подвержены ли мы угрозе. Чтобы получить этот скрипт, у нас должен быть установлен Git в операционной системе, в противном случае мы выполним следующее: В Debian и Ubuntu В CentOS или RedHat После установки мы клонируем репозиторий скриптов в любой каталог, в данном случае Downloads, например:cd / Загрузки Когда процесс клонирования будет завершен, мы войдем во вновь созданный каталог и выполним загруженный скрипт следующим образом: В этом случае мы видим, что уязвимы для всех переменных этих угроз. В заключительной части мы увидим более подробную информацию о различных типах угроз: Это просто, но абсолютно полезно, мы можем проанализировать, уязвима ли наша система для Spectre и Meltdown. По следующей ссылке мы найдем более подробную информацию об этих уязвимостях и увидим, как мы можем защитить себя.1. Как проверить уязвимость Meltdown или Spectre Linux в базовом режиме

grep. / система / устройства / система / процессор / уязвимости / *

Как мы уже указывали, в некоторых системах этот анализ недоступен, это означает, что в ядре нет этого каталога или файлов sysfs. Это предупреждение о проблеме, и необходимо будет обновить ядро до последней версии. В случае отсутствия этого каталога мы увидим следующую ошибку: grep. / система / устройства / система / процессор / уязвимости / *

В результате мы увидим следующий отчет, показывающий, уязвимы ли мы для этих угроз:

2. Проверьте уязвимость Meltdown или Spectre Linux с помощью скрипта

sudo apt-get install git

sudo yum install git

git clone https://github.com/speed47/spectre-meltdown-checker.git

компакт-диск Spectre-meltdown-checker ./spectre-meltdown-checker.sh

Результат получился немного обширным, и в первом разделе мы увидим, уязвимы ли мы или нет для различных переменных этих уязвимостей:

СТАТЬИ