Использование виртуальных частных сетей или VPN стало безопасным, простым и полностью динамичным вариантом навигации, поскольку эти VPN дают нам возможность гибкого и стабильного подключения к нашим компаниям, офисам, домам, в том числе,

На протяжении всего этого процесса навигации является нормальным, что необходимо передавать конфиденциальную информацию, и у нас есть неопределенность в отношении безопасности таких передач, поскольку для кого-то является секретом, что мы находимся в мире, окруженном множественными угрозами, и если какой-либо тип информации попадает в Неправильные руки у нас могут быть серьезные неприятности.

Для этого сегодня в этом руководстве будет проанализировано, как мы можем легко проверить, действительно ли используемое нами VPN-соединение действительно безопасно и надежно.

В качестве дополнительного момента помните, что есть несколько бесплатных VPN, которые будут очень полезны для использования, не требуя покупки в специализированной компании, некоторые из них:

TunnelBear

Частный туннель

1. Проверьте, не зашифровано ли VPN-соединение в macOS Sierra

Первым бесплатным инструментом, который будет очень полезен в процессе анализа безопасности в нашей VPN, является Cocoa Packet Analyzer, который можно скачать по следующей ссылке:

Анализатор пакетов какао

Этот инструмент был изначально разработан для систем Mac, чтобы реализовать анализатор сетевых протоколов и, таким образом, тщательно отслеживать весь процесс навигации.

Особенности анализатора пакетов какао

Его основными особенностями являются:

- Поддерживает захват пакета PCAP .

- Поддерживает 64-битные архитектуры.

- Мы можем экспортировать результат проанализированных пакетов.

- Анализировать, развертывать и фильтровать маршруты пакетов.

- Захват сетевых пакетов в режиме реального времени.

- Поддерживает протоколы ARP, IP v4 / v6, PPP, VLAN, MPLS.

- Поддерживает обнаружение протоколов DHCPv6, L2TP, RADIUS и других.

Шаг 1

Как только приложение будет загружено и установлено в macOS, у нас будет следующая среда:

Шаг 2

Там у нас есть несколько вариантов работы с приложением.

- Если мы используем параметр « Захват», запись будет создана с определенными сетевыми пакетами, которые можно подробно проанализировать с помощью параметра « Открыть файлы трассировки». Поскольку в настоящее время цель состоит в том, чтобы проверить, зашифрована ли информация, передаваемая по VPN, или нет, мы выполним следующий процесс.

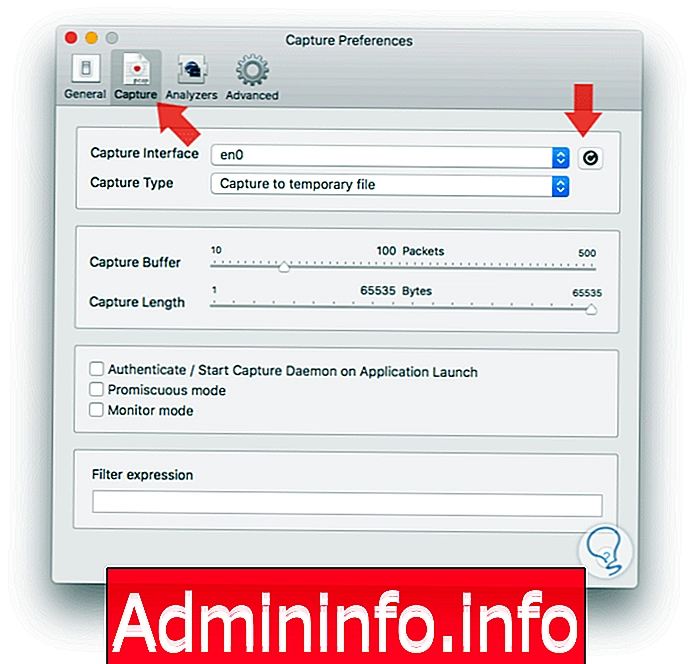

- Выберите опцию Preferences и в появившемся окне перейдем на вкладку Capture, щелкните значок обновления, расположенный справа от интерфейса Capture, и там мы выберем сетевой интерфейс, который мы хотим захватить:

Шаг 3

Возможно, что развернуто несколько сетевых интерфейсов, некоторые из них с IP-адресом, и у нас нет ясности для выбора, для этого мы должны перейти в Preferences / Network и там мы будем подробно знать, какой у нас текущий IP-адрес.

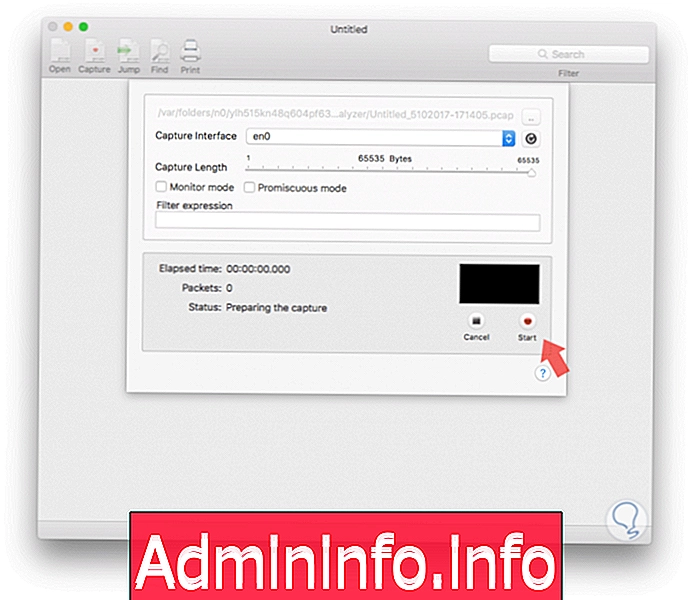

Как только мы определим правильный сетевой интерфейс, мы вернемся в главное окно Cocoa Packet Analyzer и выберем опцию Capturing, где увидим следующее окно:

Шаг 4

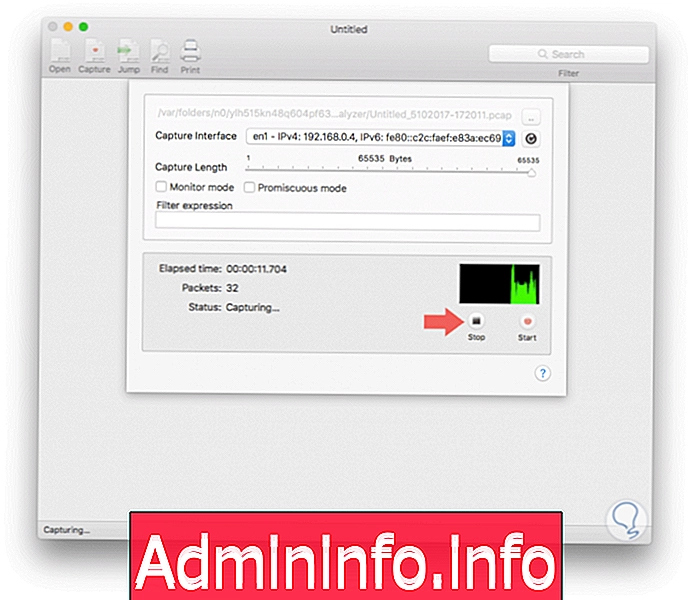

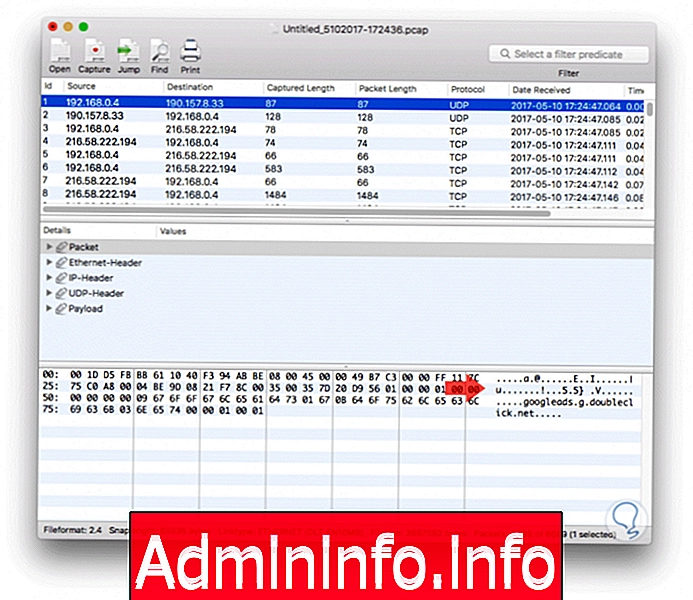

Нажмите Start, чтобы начать процесс захвата сетевых пакетов, перейдите в наш браузер и откройте некоторые сайты, чтобы получить информацию для захвата. Мы видим, что процесс захвата начинается:

Шаг 5

Чтобы завершить процесс, нажмите Стоп. Нажатие на Стоп покажет следующий результат:

Шаг 6

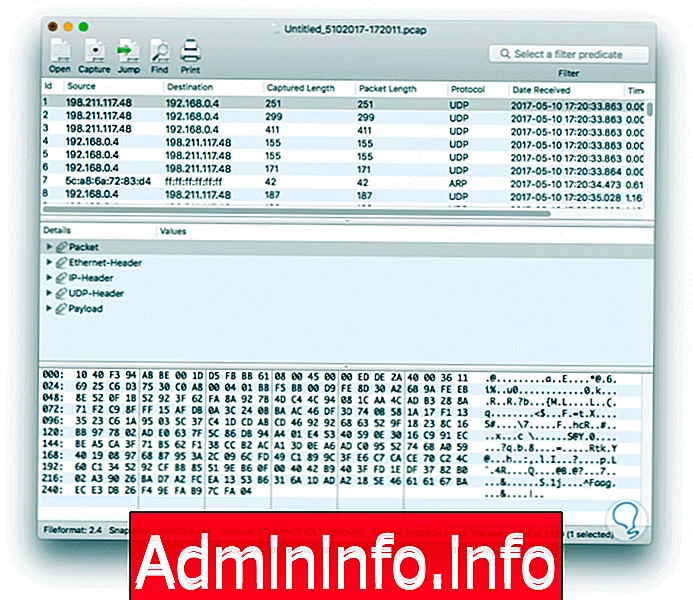

Там мы можем детально увидеть весь процесс сетевого трафика, связанный с пакетами, с деталями, такими как IP-адрес источника, IP-адрес назначения, протоколы и т. Д.

Чтобы подтвердить, что наши данные зашифрованы, мы должны посмотреть в нижней правой части, что переданные данные кодируются несколькими символами. Если нет, мы бы заметили следующее:

$config[ads_text5] not found

Мы можем увидеть названия сайтов. Это демонстрирует, как Cocoa Packet Analyzer является полезным инструментом для проверки состояния VPN в средах Mac, в данном случае macOS Sierra.

2. Проверьте, зашифровано ли VPN-соединение в Windows 10

WireShark - один из самых распространенных и известных инструментов для сетевого трафика в операционных системах Windows, в данном случае Windows 10, который можно скачать по следующей ссылке:

WireShark

Особенности WireShark

Его основными особенностями являются:

- WireShark может быть установлен в Windows, Linux и Mac OS.

- Он собирает данные в реальном времени из следующих протоколов Ethernet, IEEE 802.11, PPP / HDLC, ATM, Bluetooth, USB, Token Ring, Frame Relay, FDDI и других.

- Поддерживает анализ VoIP.

- Вы можете захватывать сетевой трафик через графический интерфейс или используя TTY.

- Результаты можно экспортировать в форматы, такие как XML, PostScript®, CSV и текстовые файлы.

- Он поддерживает протоколы IPsec, ISAKMP, Kerberos, SNMPv3, SSL / TLS, WEP и WPA / WPA2.

Шаг 1

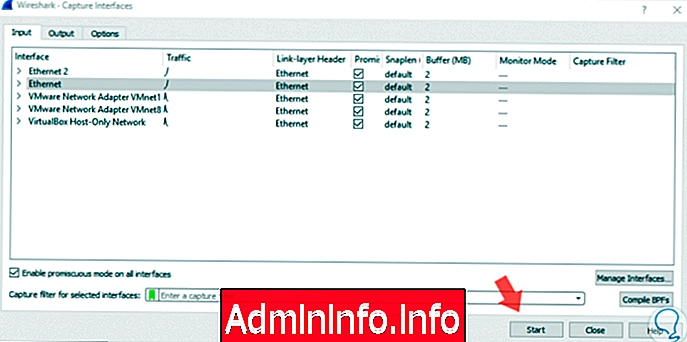

После того, как WireShark установлен в Windows 10, мы приступаем к его выполнению в качестве администраторов и на вкладке Capture / Options можем выбрать интерфейс для анализа:

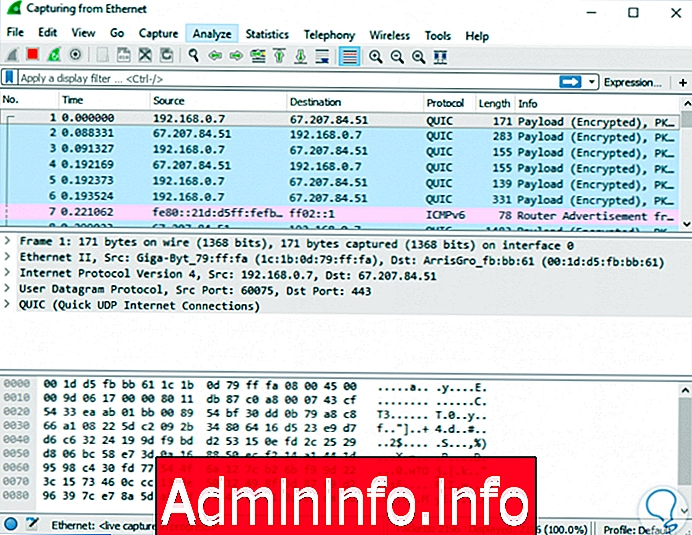

Шаг 2

После определения интерфейса нажмите кнопку « Пуск», и начнется процесс анализа данных в этом интерфейсе. Мы видим, что данные зашифрованы внизу так же, как приложение в Mac OS, поскольку посещенные веб-ссылки не видны. Легко определить, обеспечивает ли наше VPN-соединение требуемую безопасность, шифруя информацию как в Windows 10, так и в macOS Sierra.

Помните, что чем выше уровень безопасности нашей навигации, тем меньше вероятность того, что мы получим атаки или потерю информации. Безопасность на первом месте, и поэтому мы рекомендуем этот выбор с лучшим бесплатным антивирусом для Windows, Mac и Linux.

СТАТЬИ